Ką derėtų žinoti apie „Bluetooth“ įrenginių saugumą

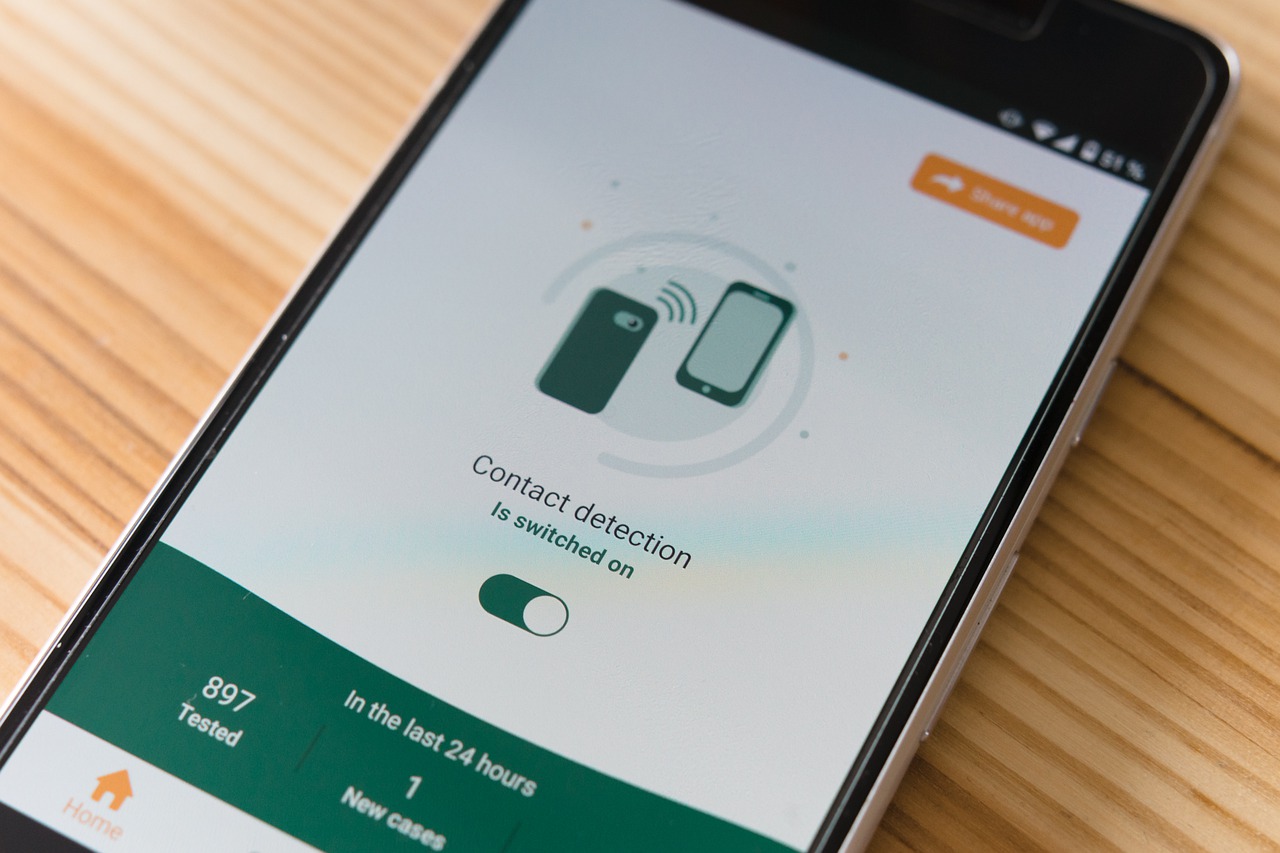

„Bluetooth“ belaidė technologija suteikia galimybę sujungti mobiliuosius telefonus, kišeninius kompiuterius, spausdintuvus ar kitokius netoli esančius buitinius įrenginius. Istoriškai šios technologijos taikyme buvo tam tikrų galimybių įsilaužėliams.

Grėsmės

• nesaugių „Bluetooth“ įrenginių kontrolė;

• kenkėjiškos programinės įrangos plitimas per „Bluetooth“.

Rekomendacijos

[[#ex]]

Išjunkite „Bluetooth“ funkcionalumą, jei jo nenaudojate

Jeigu nesinaudojate „Bluetooth“ technologija, tačiau jūsų turimas įrenginys ją palaiko, reiktų įsitikinti, kad „Bluetooth“ yra išjungtas. Ši taisyklė galioja tiek asmeniniams kompiuteriams, tiek ir mobiliesiems įrenginiams, turintiems „Bluetooth“ funkcionalumą. Įrenginiams, naudojantiems baterijas, „Bluetooth“ deaktyvavimas prailgins įrenginio darbo laiką. Jeigu naudojatės „Bluetooth“, bet šis funkcionalumas jums nėra reikalingas nuolat, deaktyvuokite jį iki kito naudojimo.

Pavyzdys: Iš mobiliojo telefono norite persikelti nuotraukas į kompiuterį naudodami „Bluetooth“. Abiejuose įrenginiuose įjunkite „Bluetooth“, persikelkite norimas nuotraukas ir pabaigę procedūrą išjunkite „Bluetooth“ abiejuose įrenginiuose.

Įjunkite neaptinkamą režimą

„Bluetooth“ apsaugos mechanizmas leidžia vartotojui pasirinkti, kada nustatyti įrenginio aptikimo funkciją. Kai „Bluetooth“ įrenginyje yra nustatytas aptinkamumo režimas, jį matyti ir bandyti pasiekti gali aplinkiniai įrenginiai. Perjungus „Bluetooth“ įrenginį į neaptinkamumo režimą, sumažėja nesankcionuoto bandymo prisijungti tikimybė.

Nesiporuokite su nepažįstamais

Įsilaužėliai gali pasinaudoti socialine inžinerija norėdami perimti jūsų įrenginio kontrolę. „Bluetooth“ yra pagrįstas „poravimosi“ principu, t. y. su norimu valdyti įrenginiu reikia sudaryti „porą“ naudojant tą patį PIN kodą. Įsilaužėlis gali pakeisti kompiuterio ar mobiliojo telefono, palaikančio „Bluetooth“ įrenginį, pavadinimą į PIN1234 ir atsiųsti aukai poravimosi užklausą. Vedama smalsumo, kaip PIN auka įvestų skaičius 1234, reikalingus porai sudaryti, taip įsilaužėliui suteikdama galimybę valdyti jo telefoną ar įrenginį. Vartotojams derėtų būti atidiems, kai jie gauna įtartinus „Bluetooth“ pranešimus ar prašymus susiporuoti.

[[#ex]]